Malware Microsoft Excel.WsF

En Malware Microsoft Windows Based Script Host, mencionamos la nueva raza de virus con la referencia

Microsoft ® Windows Based Script Host, los cuales lanzan un proceso haciendo uso de esta dependencia para poder ejecutar un javascript (o más bien una mezcla de JScript con VBScript)

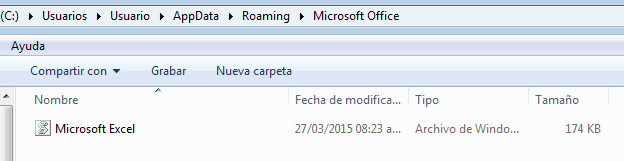

Sin embargo, de todos nos llamó la atención uno llamado Microsoft Excel.WsF (WsF extensión Windows Script File), que tiene muchos nombres, y que crea una carpeta falsa llamada Microsoft Office en la ruta AppData/Roaming.

Tal y como sucede con otras variantes wscript, pensábamos (erróneamente) que lo único malicioso que hacía era meter el contenido de los dispositivos usb en una carpeta oculta llamada .Trashes (el nombre de la carpeta puede cambiar) y poner en su reemplazo falsos accesos directos para seguir replicándose, pero recientemente detectamos actividad inusual de este malware, comunicándose con algunos dominios.

Tal y como sucede con otras variantes wscript, pensábamos (erróneamente) que lo único malicioso que hacía era meter el contenido de los dispositivos usb en una carpeta oculta llamada .Trashes (el nombre de la carpeta puede cambiar) y poner en su reemplazo falsos accesos directos para seguir replicándose, pero recientemente detectamos actividad inusual de este malware, comunicándose con algunos dominios.

Tal y como mostramos en la imagen del encabezado, los registros de squid nos muestran los intentos de conexión de este virus a los dominios:

.maroco.redirectme.net .maroco.myq-see.com .maroco.linkpc.netAlgo similar sucede con las variantes wscript, conocidas como "empezar", "Windows Explorer (djirf)", entre otras, que se comunican con los portales:

.futureinterest.org .pumaskill.comAsumimos que transfiere información recolectada de la víctima, pero por el momento no podemos afirmarlo.

Por lo anterior recomendamos su eliminación. Puede hacerlo manualmente, tal y como se explica en la publicación anterior

Post a Comment