Interferencias Wifi y No-Wifi

Muchos creen que para montar una red Wifi, basta con comprar un router wifi (al cual se le conecta el internet) y para administrar la red le colocamos el SSID, (ojo no confundir SSID con BSSID) un cifrado WPA o superior, le activamos el DHCP (para la asignación de IPs de la LAN) y finalmente una clave de administración al router lo suficientemente robusta (y nunca cambian el usuario, que por lo general siempre es admin)... Y listo... Espere un momento. ¿No falta algo?... Déjelo así, que ya funciona de maravilla. Todos conectados y felices...

De la vida real…

Y a los pocos días... Grave la situación -dice el sysadmin- Muy lenta la red, la gente se desconecta. Llamemos a “Fulano”, que es el duro en eso.

Una hora después…

- Tenías a mucha gente de afuera conectada ilegalmente a tu WiFi –dijo Fulano- Le metí todas las direcciones MAC de tu LAN en el router y quedó vacano... son 100 palos"

Y al día siguiente...

- Hijuep@&%#... Fulano me robó -dice el admin- La red sigue lenta. Llamemos a Mengano...

Llega Mengano y luego de una revisión "exhaustiva", dijo:

- Mi patrón; la solución es comprar un router de más calidad. Ese Cisco que tienes es a 54 y solo es compatible con B y G; necesitas uno a 300 y que maneje B/G/N… Tócalo para que veas... Si ves lo caliente que se pone… Eso es porque no soporta todo ese tráfico… Yo lo soluciono. Con “250 palos” verás cómo esa red vuela. Porque el ancho de banda de internet está bien; 10 megas es suficiente-

Y al día siguiente y la cuenta ir por 350 dólares...

- Malparid@&%#... -dice el sysadmin- Sigue igual... Llamemos a "Zutano". Ese sí soluciona el asunto

Y al llegar "Zutano", revisó los equipos y como un disco rayado (ya que casi todos los técnicos en mantenimiento de PC dicen lo mismo), explicó:

- Virus... por toneladas. Tienes un zoológico en tu red local... Tienes dos opciones. Le metemos un antivirus a cada equipo, lo cual no es una garantía, o formateamos todos los equipos y los congelamos (freezer) para evitar que se metan más virus. Y tus usuarios que guarden los archivos en una usb o en una carpeta compartida...

- Mmm... Formatearlos y meterles un freezer me parece más razonable

Al final del día...

- Ya está listo... 400 dolores

24 horas después....

- Puta@&%#... Me engañaron de nuevo. Esa mier%$& de red se puso peor... ¿Qué hago? – le preguntó a su asistente, que encogía los hombros al no tener la respuesta.

Y pasaron varios días de consultas en infinidades de foros en internet y preguntas a más "expertos", hasta que un joven, de apenas 13 años, que paseaba por esos lados, con sus enormes audífonos, se detuvo en una venta de bebidas gaseosas, al lado del cibercafé, se quitó sus “orejas” y escuchó las quejas del sysadmin sobre el caos en su red, que afuera del local, fumaba un cigarrillo tras otro mientras hablaba por teléfono.

Como por instinto, prendió su tablet y corrió WiFi Analyzer a los pocos segundos…

- ¡¡Cabeza de huevo!! – le gritó el joven al sysadmin- No ves que tienes 10 overlapping, 3 co-channel y solo Dios sabe cuántos cuellos de botella... –y dio la espalda y se marchó, mientras seguía balbuceando en un lenguaje lleno de tecnicismos incomprensibles. Solo la frase “Burro Estúpido” se alcanzaba a oír, entre jerga y más jerga informática, la cual se desvaneció junto con la canción Papercut de Linkin Park que volvía a resonar en sus audífonos.

El Problema

A medida que se fabrican más dispositivos con capacidad de transmisión RF, más aumentan las interferencias WiFi y No-Wifi, que son tantas que describir cada una sería imposible. Es por esta razón que hemos diseñado una especie de FAQ, a modo de entrevista con el "Doctor X", el cual representa la opinión de muchos especialistas en el ramo, foristas y muchas otras fuentes (referenciadas en lo posible mediante enlaces), la cual esperamos satisfaga muchas de las interrogantes actuales.

De la vida real…

Y a los pocos días... Grave la situación -dice el sysadmin- Muy lenta la red, la gente se desconecta. Llamemos a “Fulano”, que es el duro en eso.

Una hora después…

- Tenías a mucha gente de afuera conectada ilegalmente a tu WiFi –dijo Fulano- Le metí todas las direcciones MAC de tu LAN en el router y quedó vacano... son 100 palos"

Y al día siguiente...

- Hijuep@&%#... Fulano me robó -dice el admin- La red sigue lenta. Llamemos a Mengano...

Llega Mengano y luego de una revisión "exhaustiva", dijo:

- Mi patrón; la solución es comprar un router de más calidad. Ese Cisco que tienes es a 54 y solo es compatible con B y G; necesitas uno a 300 y que maneje B/G/N… Tócalo para que veas... Si ves lo caliente que se pone… Eso es porque no soporta todo ese tráfico… Yo lo soluciono. Con “250 palos” verás cómo esa red vuela. Porque el ancho de banda de internet está bien; 10 megas es suficiente-

Y al día siguiente y la cuenta ir por 350 dólares...

- Malparid@&%#... -dice el sysadmin- Sigue igual... Llamemos a "Zutano". Ese sí soluciona el asunto

Y al llegar "Zutano", revisó los equipos y como un disco rayado (ya que casi todos los técnicos en mantenimiento de PC dicen lo mismo), explicó:

- Virus... por toneladas. Tienes un zoológico en tu red local... Tienes dos opciones. Le metemos un antivirus a cada equipo, lo cual no es una garantía, o formateamos todos los equipos y los congelamos (freezer) para evitar que se metan más virus. Y tus usuarios que guarden los archivos en una usb o en una carpeta compartida...

- Mmm... Formatearlos y meterles un freezer me parece más razonable

Al final del día...

- Ya está listo... 400 dolores

24 horas después....

- Puta@&%#... Me engañaron de nuevo. Esa mier%$& de red se puso peor... ¿Qué hago? – le preguntó a su asistente, que encogía los hombros al no tener la respuesta.

Y pasaron varios días de consultas en infinidades de foros en internet y preguntas a más "expertos", hasta que un joven, de apenas 13 años, que paseaba por esos lados, con sus enormes audífonos, se detuvo en una venta de bebidas gaseosas, al lado del cibercafé, se quitó sus “orejas” y escuchó las quejas del sysadmin sobre el caos en su red, que afuera del local, fumaba un cigarrillo tras otro mientras hablaba por teléfono.

Como por instinto, prendió su tablet y corrió WiFi Analyzer a los pocos segundos…

- ¡¡Cabeza de huevo!! – le gritó el joven al sysadmin- No ves que tienes 10 overlapping, 3 co-channel y solo Dios sabe cuántos cuellos de botella... –y dio la espalda y se marchó, mientras seguía balbuceando en un lenguaje lleno de tecnicismos incomprensibles. Solo la frase “Burro Estúpido” se alcanzaba a oír, entre jerga y más jerga informática, la cual se desvaneció junto con la canción Papercut de Linkin Park que volvía a resonar en sus audífonos.

El Problema

A medida que se fabrican más dispositivos con capacidad de transmisión RF, más aumentan las interferencias WiFi y No-Wifi, que son tantas que describir cada una sería imposible. Es por esta razón que hemos diseñado una especie de FAQ, a modo de entrevista con el "Doctor X", el cual representa la opinión de muchos especialistas en el ramo, foristas y muchas otras fuentes (referenciadas en lo posible mediante enlaces), la cual esperamos satisfaga muchas de las interrogantes actuales.

Nota importante: En ocasiones usaremos el término AP, no solo para referirnos a un Access Point sino también para describir cualquier dispositivo con capacidad de transmitir señal RF (WiFi) y que puedan gestionar clientes conectados, con posibilidad o no de administrar una red.

La "Entrevista"

Gracias Dr X por haberme concedido esta entrevista

Gracias a Usted por joder tanto

Hay muchos que aún no saben cómo montar una red Wifi. ¿Existe algún manual que en pocas palabras pueda aclararnos las dudas?

Recomendaríamos el post Seguridad en Redes Wireless. Creo que ahí están resumidos los aspectos más básicos de una red local WiFi, pero si quieres algo más completo y detallado, lo encontrarás en el libro Redes Wireless de la editorial RedUsers... En fin en San Google hay mucha tela por donde cortar... Ojo; "cabeza de huevo". No vayas a confundir Wifi con WiMax. Si quieres adentrarte en el mundo WiMax, lee Seguridad en redes WiMax.

Ok. Lo tendré presente... Bueno, volviendo al tema, logré armar mi red local con un AP (WiFi), sin embargo estos documentos solo explican cómo hacerlo con un solo dispositivo para todos mis clientes. ¿Aplica igual si necesito varios APs? ¿Cómo debo configurarlos? ¿Deben tener el mismo SSID, canal, clave y sistema de autenticación, mismo modelo de AP, o se puede ser hacer una red híbrida con varios modelos de AP de diferentes marcas y ponerle configuraciones diferentes a los APs?.

Son muchas preguntas, pero depende. Todo radica en la arquitectura que uses y el modo en que conectes los APs. Por ejemplo; podría ser una red de puntos AP, también llamados 'celdas', con un grado determinado de solapamiento entre ellas, que permiten hacer el roaming y unir redes wifi con físicas. Una ilustración gráfica del funcionamiento de los diferentes modos de los AP puedes verla en zero13wireless.net.

Pero primero lo primero. Básicamente los modos de APs más comunes son:

Acces Point - (Punto de Acceso, AP) Recibe la señal por cable de red (RJ45) y la distribuye en forma inalámbrica.

AP Client - (Cliente de AP) Recibe una señal inalámbrica y lo pasa a cable de red (RJ45). Ej. Conectar a la red WiFi, alguna PC, Teléfono IP, Impresora, etc. que requieran forzosamente cable de red.

Client Bridge - (Cliente de la Unión) Recibe la señal inalámbrica de otro AP y la distribuye por cable, no permite conexión inalámbrica. Ej. Establecer una sola red entre dos edificios.

WDS Bridge - (Unión Inalámbrica) Recibe la señal inalámbrica de otro AP y la distribuye por cable o de forma inalámbrica. Ej. Establecer una sola red entre dos edificios.

Client Router - (Ruteador Cliente) Recibe la señal inalámbrica y la distribuye asignándole IP's a los clientes. Ej. Compartir Internet con otros equipos cableados.

Repeater - (Repetidor) Recibe una señal inalámbrica, la mejora y la repite. Ej. aumentar la señal inalámbrica.

WDS AP - (Wireless Distribution System AP) Igual que Acces Point.

WDS Router - (Wireless Distribution System Router) Igual que Client Router.

Hay que aclarar que el modo roaming también depende de que la tarjeta WiFi del cliente lo soporte, lo cual es más complicado, ya que si tienen una red abierta o hotspot para vender internet WiFi, con mucha gente diferente conectada, es virtualmente imposible saberlo y pueden presentarse problemas de conectividad al "saltar" de un AP a otro con el mismo SSID. También influye el canal de trasmisión, la velocidad, el cifrado y el estándar (IEEE 802.11 b, g, n, etc), si usan SSID virtuales (que puede generar más problemas que beneficios), entre muchos otros factores.

Y para los que no están familiarizados con estos términos, es bueno aclarar que una red wifi puede identificarse por el SSID (o nombre), el BSSID (o dirección mac de un punto de acceso) o por el ESSID (Extended SSID), para aquellas redes que tiene más de un AP que da servicio al mismo SSID

¿Y qué sucede si les pongo diferentes parámetros de configuración a cada AP?

Es más engorroso para el cliente, ya que debe conectarse a cada punto individualmente, pero mejor para la red, ya que este esquema tiene menos carga y provoca menos saturación de tráfico de los APs y en el servidor o router que administre la LAN y por consecuencia menos fallas. Claro está, siempre y cuando los APs sean de buena calidad, tengan la misma tecnología, soporten todos los clientes conectados, y viceversa (estos a su vez soporten los APs) y tener en cuenta la diferencia entre validación SSID, BSSID y ESSID. Todo depende de las necesidades específicas del administrador.

Analicemos 3 casos:

1. Cuando los clientes, al hacer login en cada uno de los APs, memorizan el trinomio Clave WPA/BSSID/ESSID la primera vez y hacen roaming, pero no seamless (hay pérdida de datos en el salto).

2. Si establecemos el mismo ESSID, seguridad y también BSSID en todos los APs, el cliente recibe tráfico duplicado de los dos APs y sólo necesita memorizar una vez el trinomio Clave WPA/BSSID/ESSID (ya que hay un único BSSID), pero el handover tampoco es seamless, ya que al cambiar de canal Wi-Fi la interfaz del cliente se cae por unos instantes y pierde datos de forma irrecuperable, por los protocolos como el TCP.

En palabras de Seguridad Wireless: "si establecemos el mismo ESSID y seguridad en todos los APs, los clientes se dan cuenta de que no es el mismo AP (ya que ven dos MACs distintas con el mismo nombre). Algunos clientes (en dependencia de su sistema operativo y versión) muestran una o varias redes con el mismo nombre, pero no hacen roaming transparente".

Hay un escenario en los que usar el mismo SSID para todos los APs puede funcionar. Esto sucede si los APs son de la misma marca y modelo, diferentes BSSID y canales no solapados entre sí, el ancho del canal configurado máximo 20 Mhz, transmisión de datos por debajo de 802.11n (en ambos casos para garantizar retrocompatibilidad en equipos de la red local), y todos se encuentran conectados en modo Access Point por cable eth/poe a un switch, configurados con IPs estáticas (dentro del rango de red local), con la misma máscara de red, y el gateway y DNS apuntando a la IP de un equipo administrador (servidor, hotspot, router, etc) que se encargue de generar DHCP, DNS, NAT, etc.

3. El desastre: Si establecemos en los APs el mismo nombre (SSID o ESSID), seguridad (WEP/WPA/WPA2, etc), dirección MAC (BSSID), canal, administración, y todo lo demás; o sea todos los APs clonados, es el peor de los escenarios; la suma de todos los miedos; Satanás haciendo de las suyas. Los clientes se confundirían y no serían capaces de distinguir entre sí, el tráfico iría al azar y probablemente no se conectarían a ningún AP, ya que la red se vuelve loca y todo es un caos... Y mayor es el caos si los APs están cerca unos de otros. La razón es que, como bien lo explica HazardousGlitch, las redes conmutadas usan las direcciones MACs (y no las direcciones IP) para dirigir los datos al dispositivo correcto y ambas trabajan de capas OSI diferentes y cada dirección MAC en una red debe ser única dentro de una red. Este problema también se ve cuando se suplanta una dirección MAC de un equipo dentro de una red local con las consecuencias que acarrea (pérdidas de paquetes, congestión, loops de capa 2, violación de privacidad, etc.)

Y salvo algunas redes empresariales, bancos, etc, que trabajan con IP estáticas, la mayoría de las redes WiFi libres y privadas trabajan con IPs dinámicas, generadas por DHCP, entonces el problema se agrava aún más, ya que al momento de la desconexión-reconexión, por el roaming entre APs, el cliente tiene que esperar que el servidor DHCP le arriende una nueva IP, a no ser que su concesión (arrendamiento o lease) siga siendo válida y el tiempo de enganche sea en milisegundos. Todo depende de cómo esté configurado el servidor DHCP, el cliente y las tablas ARP.

Lo anterior nos lleva a una inevitable conclusión:

Hay que añadir un administrador de red "inteligente" (centralizado o distribuido) que filtre (a nivel MAC, MAC+IP o MAC+IP+HOST) las tramas de cada AP, para que sólo uno de ellos responda a cada cliente (el que tenga mejor RSSI), sin embargo esto no aplica para redes públicas, donde no hay filtrado.

¿Y si activo el modo WDS?

Wireless Distribution System (WDS), dicho en palabras cristianas, sirve para unir de forma inalámbrica (como si fuera un cable Ethernet o tener conectados dos switch) dos ubicaciones diferentes en el mismo nivel (nivel 2 - bridging).

Su ventaja principal es que todas las subredes podrán comunicarse fácilmente; o sea, desde un enlace punto a punto puedo crear otro enlace similar hacia otra red y así sucesivamente. O sea; en las redes interconectadas las estaciones registradas pueden verse entre sí de forma transparente, mediante bridging. Por eso se recomienda activarla si está disponible en el AP, siempre y cuando vayas a tener más de un dispositivo tras ese enlace.

WDS se usa mucho en entornos de aplicaciones "punto-multipunto", o para repetir la señal, ya sea por baja cobertura o por obstáculos.

Tiene dos modos: Cliente WDS (que no tiene la propiedad de emisor cuando realiza un enlace y se conoce como AP Inverso; o sea recoge la señal WiFi y la envía por un cable ethernet a la red local) y AP WDS (que puede establecer varios enlaces punto a punto). Si tienes varios AP que soporten WDS, uno hace de AP WDS y el resto de Station WDS.

Una buena comparación puedes encontrarla en el post Repeating Mode Comparisons

Entonces, la solución podría ser comprar APs que soporten la tecnología WDS en modo bridge

No tan rápido. Esta tecnología tiene sus limitaciones. Si vas a usar "punto a punto" no se recomienda el uso de WDS, ya que disminuye el troughput en un 50%. En "punto a punto" es más recomendable el modo AP en el punto A y modo Cliente en el punto B.

Otra de sus limitaciones es que en algunos fabricantes solo admite hasta 6 dispositivos interconectados. Algo similar le sucede a la tecnología UniFi de Ubiquiti; es excelente, ya que tiene hotspot nativo y mucha seguridad, pero algunos modelos solo permite enlazar hasta 2 dispositivos a la vez, como repetidores.

Decídete. ¿es buena o es mala la tecnología WDS?

El mundo WiFi no blanco o negro, sino gris. Si tus APs están unidos por cable a un swich, no es necesario que también los unas por WDS. Esta tecnología está diseñada principalmente para crear un sistema wireless distribuido. La direcciones ips de los clientes las obtienen del AP principal, Router, Hotspot o servidor, que tenga el DHCP, o se asignan manualmente, y se deben elegir muy bien los canales donde van a trabajar y hacer el estudio de frecuencia. Ten presente también que el trougtput se va dividiendo a medida que se agreguen más repetidores.

Pero tus afirmaciones contradicen algo que leí en un foro especializado, donde explicaban que WDS era la solución al espinoso asunto de la desconexión momentánea al hacer roaming entre APs

Ja. No me hagas reir.... WDS mitiga bastante el problema, pero no garantiza la transparencia en la itinerancia. Tampoco OLSR, que requiere una carga adicional en la red inalámbrica debido a la transmisión periódica de mensajes de control. De hecho, ninguna de las tecnologías actuales garantiza la itinerancia (roaming) transparente, ya que al hacerlo se pierde casi la mitad del ancho de banda.

Compadre; puedo asegurarte, poniendo mi reputación en la guillotina, que a la fecha, no existe roaming transparente 100% y no hay solución al problema de las desconexiones momentáneas al hacer roaming entre APs.

Supongo que cuando se masifiquen los nuevos estándares IEEE 802.11r y ac, y la banda de los 5 Ghz, tal vez se podrá erradicar este problema de raíz y de paso el de las interferencias; no lo sabemos con certeza, porque podemos trasladar el problema a otra banda; sin embargo, sea cual sea el futuro, estas nuevas tecnologías debe ser implementadas en los dos extremos de la conexión; o sea, tanto en los APs como en los clientes.

WDS, WPS, WAP; a veces me confundo con tantos términos...

Pues no te confundas. WDS lo acabo de explicar. WPS (Wi-Fi Protected Setup) es otra tecnología incorporada a los APs WiFi y no recomendamos su uso, ya que es susceptible a ataques informáticos, con Reaver-WPS, Bully y otras técnicas. El ataque consiste en obtener el PIN secreto de la Red y reventar la llave de encriptación WEP o WPA, atacando la funcionalidad WPS. En site40 puedes encontrar una base de datos de pines WPS. Una descripción de este ataque está en Villacorp. Una vez dentro el atacante puede hacerse con las MACs de la red e identificarlas según su fabricante, para determinar sus parámetros y el resto es historia. Y finalmente, WAP es el Protocolo de Aplicación Inalámbrica (Wireless Application Protocol) es un estándar para el acceso a la información a través de una red inalámbrica móvil creado en 1999 y es obsoleto.

La "Entrevista"

Gracias Dr X por haberme concedido esta entrevista

Gracias a Usted por joder tanto

Hay muchos que aún no saben cómo montar una red Wifi. ¿Existe algún manual que en pocas palabras pueda aclararnos las dudas?

Recomendaríamos el post Seguridad en Redes Wireless. Creo que ahí están resumidos los aspectos más básicos de una red local WiFi, pero si quieres algo más completo y detallado, lo encontrarás en el libro Redes Wireless de la editorial RedUsers... En fin en San Google hay mucha tela por donde cortar... Ojo; "cabeza de huevo". No vayas a confundir Wifi con WiMax. Si quieres adentrarte en el mundo WiMax, lee Seguridad en redes WiMax.

Ok. Lo tendré presente... Bueno, volviendo al tema, logré armar mi red local con un AP (WiFi), sin embargo estos documentos solo explican cómo hacerlo con un solo dispositivo para todos mis clientes. ¿Aplica igual si necesito varios APs? ¿Cómo debo configurarlos? ¿Deben tener el mismo SSID, canal, clave y sistema de autenticación, mismo modelo de AP, o se puede ser hacer una red híbrida con varios modelos de AP de diferentes marcas y ponerle configuraciones diferentes a los APs?.

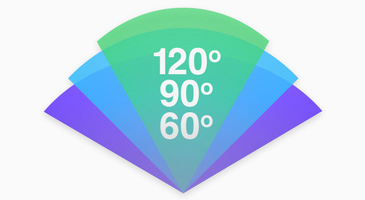

Son muchas preguntas, pero depende. Todo radica en la arquitectura que uses y el modo en que conectes los APs. Por ejemplo; podría ser una red de puntos AP, también llamados 'celdas', con un grado determinado de solapamiento entre ellas, que permiten hacer el roaming y unir redes wifi con físicas. Una ilustración gráfica del funcionamiento de los diferentes modos de los AP puedes verla en zero13wireless.net.

Pero primero lo primero. Básicamente los modos de APs más comunes son:

Acces Point - (Punto de Acceso, AP) Recibe la señal por cable de red (RJ45) y la distribuye en forma inalámbrica.

AP Client - (Cliente de AP) Recibe una señal inalámbrica y lo pasa a cable de red (RJ45). Ej. Conectar a la red WiFi, alguna PC, Teléfono IP, Impresora, etc. que requieran forzosamente cable de red.

Client Bridge - (Cliente de la Unión) Recibe la señal inalámbrica de otro AP y la distribuye por cable, no permite conexión inalámbrica. Ej. Establecer una sola red entre dos edificios.

WDS Bridge - (Unión Inalámbrica) Recibe la señal inalámbrica de otro AP y la distribuye por cable o de forma inalámbrica. Ej. Establecer una sola red entre dos edificios.

Client Router - (Ruteador Cliente) Recibe la señal inalámbrica y la distribuye asignándole IP's a los clientes. Ej. Compartir Internet con otros equipos cableados.

Repeater - (Repetidor) Recibe una señal inalámbrica, la mejora y la repite. Ej. aumentar la señal inalámbrica.

WDS AP - (Wireless Distribution System AP) Igual que Acces Point.

WDS Router - (Wireless Distribution System Router) Igual que Client Router.

Hay que aclarar que el modo roaming también depende de que la tarjeta WiFi del cliente lo soporte, lo cual es más complicado, ya que si tienen una red abierta o hotspot para vender internet WiFi, con mucha gente diferente conectada, es virtualmente imposible saberlo y pueden presentarse problemas de conectividad al "saltar" de un AP a otro con el mismo SSID. También influye el canal de trasmisión, la velocidad, el cifrado y el estándar (IEEE 802.11 b, g, n, etc), si usan SSID virtuales (que puede generar más problemas que beneficios), entre muchos otros factores.

Y para los que no están familiarizados con estos términos, es bueno aclarar que una red wifi puede identificarse por el SSID (o nombre), el BSSID (o dirección mac de un punto de acceso) o por el ESSID (Extended SSID), para aquellas redes que tiene más de un AP que da servicio al mismo SSID

¿Y qué sucede si les pongo diferentes parámetros de configuración a cada AP?

Es más engorroso para el cliente, ya que debe conectarse a cada punto individualmente, pero mejor para la red, ya que este esquema tiene menos carga y provoca menos saturación de tráfico de los APs y en el servidor o router que administre la LAN y por consecuencia menos fallas. Claro está, siempre y cuando los APs sean de buena calidad, tengan la misma tecnología, soporten todos los clientes conectados, y viceversa (estos a su vez soporten los APs) y tener en cuenta la diferencia entre validación SSID, BSSID y ESSID. Todo depende de las necesidades específicas del administrador.

Analicemos 3 casos:

1. Cuando los clientes, al hacer login en cada uno de los APs, memorizan el trinomio Clave WPA/BSSID/ESSID la primera vez y hacen roaming, pero no seamless (hay pérdida de datos en el salto).

2. Si establecemos el mismo ESSID, seguridad y también BSSID en todos los APs, el cliente recibe tráfico duplicado de los dos APs y sólo necesita memorizar una vez el trinomio Clave WPA/BSSID/ESSID (ya que hay un único BSSID), pero el handover tampoco es seamless, ya que al cambiar de canal Wi-Fi la interfaz del cliente se cae por unos instantes y pierde datos de forma irrecuperable, por los protocolos como el TCP.

En palabras de Seguridad Wireless: "si establecemos el mismo ESSID y seguridad en todos los APs, los clientes se dan cuenta de que no es el mismo AP (ya que ven dos MACs distintas con el mismo nombre). Algunos clientes (en dependencia de su sistema operativo y versión) muestran una o varias redes con el mismo nombre, pero no hacen roaming transparente".

Hay un escenario en los que usar el mismo SSID para todos los APs puede funcionar. Esto sucede si los APs son de la misma marca y modelo, diferentes BSSID y canales no solapados entre sí, el ancho del canal configurado máximo 20 Mhz, transmisión de datos por debajo de 802.11n (en ambos casos para garantizar retrocompatibilidad en equipos de la red local), y todos se encuentran conectados en modo Access Point por cable eth/poe a un switch, configurados con IPs estáticas (dentro del rango de red local), con la misma máscara de red, y el gateway y DNS apuntando a la IP de un equipo administrador (servidor, hotspot, router, etc) que se encargue de generar DHCP, DNS, NAT, etc.

3. El desastre: Si establecemos en los APs el mismo nombre (SSID o ESSID), seguridad (WEP/WPA/WPA2, etc), dirección MAC (BSSID), canal, administración, y todo lo demás; o sea todos los APs clonados, es el peor de los escenarios; la suma de todos los miedos; Satanás haciendo de las suyas. Los clientes se confundirían y no serían capaces de distinguir entre sí, el tráfico iría al azar y probablemente no se conectarían a ningún AP, ya que la red se vuelve loca y todo es un caos... Y mayor es el caos si los APs están cerca unos de otros. La razón es que, como bien lo explica HazardousGlitch, las redes conmutadas usan las direcciones MACs (y no las direcciones IP) para dirigir los datos al dispositivo correcto y ambas trabajan de capas OSI diferentes y cada dirección MAC en una red debe ser única dentro de una red. Este problema también se ve cuando se suplanta una dirección MAC de un equipo dentro de una red local con las consecuencias que acarrea (pérdidas de paquetes, congestión, loops de capa 2, violación de privacidad, etc.)

| Distribución clásica de APs con diferentes SSID/BSSID y conectados por cable a un switch administrable (pero también puede ser a un router, servidor gnu/linux, etc) mejora el rendimiento de la red local y la conectividad de los clientes. |

Lo anterior nos lleva a una inevitable conclusión:

Hay que añadir un administrador de red "inteligente" (centralizado o distribuido) que filtre (a nivel MAC, MAC+IP o MAC+IP+HOST) las tramas de cada AP, para que sólo uno de ellos responda a cada cliente (el que tenga mejor RSSI), sin embargo esto no aplica para redes públicas, donde no hay filtrado.

¿Y si activo el modo WDS?

Wireless Distribution System (WDS), dicho en palabras cristianas, sirve para unir de forma inalámbrica (como si fuera un cable Ethernet o tener conectados dos switch) dos ubicaciones diferentes en el mismo nivel (nivel 2 - bridging).

Su ventaja principal es que todas las subredes podrán comunicarse fácilmente; o sea, desde un enlace punto a punto puedo crear otro enlace similar hacia otra red y así sucesivamente. O sea; en las redes interconectadas las estaciones registradas pueden verse entre sí de forma transparente, mediante bridging. Por eso se recomienda activarla si está disponible en el AP, siempre y cuando vayas a tener más de un dispositivo tras ese enlace.

WDS se usa mucho en entornos de aplicaciones "punto-multipunto", o para repetir la señal, ya sea por baja cobertura o por obstáculos.

Tiene dos modos: Cliente WDS (que no tiene la propiedad de emisor cuando realiza un enlace y se conoce como AP Inverso; o sea recoge la señal WiFi y la envía por un cable ethernet a la red local) y AP WDS (que puede establecer varios enlaces punto a punto). Si tienes varios AP que soporten WDS, uno hace de AP WDS y el resto de Station WDS.

Una buena comparación puedes encontrarla en el post Repeating Mode Comparisons

Entonces, la solución podría ser comprar APs que soporten la tecnología WDS en modo bridge

No tan rápido. Esta tecnología tiene sus limitaciones. Si vas a usar "punto a punto" no se recomienda el uso de WDS, ya que disminuye el troughput en un 50%. En "punto a punto" es más recomendable el modo AP en el punto A y modo Cliente en el punto B.

Otra de sus limitaciones es que en algunos fabricantes solo admite hasta 6 dispositivos interconectados. Algo similar le sucede a la tecnología UniFi de Ubiquiti; es excelente, ya que tiene hotspot nativo y mucha seguridad, pero algunos modelos solo permite enlazar hasta 2 dispositivos a la vez, como repetidores.

Decídete. ¿es buena o es mala la tecnología WDS?

El mundo WiFi no blanco o negro, sino gris. Si tus APs están unidos por cable a un swich, no es necesario que también los unas por WDS. Esta tecnología está diseñada principalmente para crear un sistema wireless distribuido. La direcciones ips de los clientes las obtienen del AP principal, Router, Hotspot o servidor, que tenga el DHCP, o se asignan manualmente, y se deben elegir muy bien los canales donde van a trabajar y hacer el estudio de frecuencia. Ten presente también que el trougtput se va dividiendo a medida que se agreguen más repetidores.

Pero tus afirmaciones contradicen algo que leí en un foro especializado, donde explicaban que WDS era la solución al espinoso asunto de la desconexión momentánea al hacer roaming entre APs

Ja. No me hagas reir.... WDS mitiga bastante el problema, pero no garantiza la transparencia en la itinerancia. Tampoco OLSR, que requiere una carga adicional en la red inalámbrica debido a la transmisión periódica de mensajes de control. De hecho, ninguna de las tecnologías actuales garantiza la itinerancia (roaming) transparente, ya que al hacerlo se pierde casi la mitad del ancho de banda.

Compadre; puedo asegurarte, poniendo mi reputación en la guillotina, que a la fecha, no existe roaming transparente 100% y no hay solución al problema de las desconexiones momentáneas al hacer roaming entre APs.

Supongo que cuando se masifiquen los nuevos estándares IEEE 802.11r y ac, y la banda de los 5 Ghz, tal vez se podrá erradicar este problema de raíz y de paso el de las interferencias; no lo sabemos con certeza, porque podemos trasladar el problema a otra banda; sin embargo, sea cual sea el futuro, estas nuevas tecnologías debe ser implementadas en los dos extremos de la conexión; o sea, tanto en los APs como en los clientes.

WDS, WPS, WAP; a veces me confundo con tantos términos...

Pues no te confundas. WDS lo acabo de explicar. WPS (Wi-Fi Protected Setup) es otra tecnología incorporada a los APs WiFi y no recomendamos su uso, ya que es susceptible a ataques informáticos, con Reaver-WPS, Bully y otras técnicas. El ataque consiste en obtener el PIN secreto de la Red y reventar la llave de encriptación WEP o WPA, atacando la funcionalidad WPS. En site40 puedes encontrar una base de datos de pines WPS. Una descripción de este ataque está en Villacorp. Una vez dentro el atacante puede hacerse con las MACs de la red e identificarlas según su fabricante, para determinar sus parámetros y el resto es historia. Y finalmente, WAP es el Protocolo de Aplicación Inalámbrica (Wireless Application Protocol) es un estándar para el acceso a la información a través de una red inalámbrica móvil creado en 1999 y es obsoleto.

En resumen, no es recomendable el uso de WPS y WAP.

¿Los puntos de acceso WiFi pueden ser atacados?

Por supuesto. Los más comunes son los ataques de denegación de servicios DDoS, DNS Spoofing (con WiFi Pineapple), por inundación DHCP ( DHCP Sarvation), con herramientas como Gobbler, Yersinia, Metasploit, DHCPig, AirRaid, etc y los autoataques por AP-reset (autoreset), entre muchos otros. Un procedimiento para atacar un nodo Wifi mediante un script se describe en el post Ataque DoS y en el portal Blackpoit... Android tiene muchas herramientas para estos menesteres, como WiFi Kill, entre otras.

Otra modalidad es montar puntos de acceso "Fake" (como Karmetasploit, Fake AP, Gerix, FuzzAP, AirRaid, etc), con configuraciones similares al original, pero con un MITM para capturar los datos de los AP reales o simplemente para ofuscar redes.

También está el asunto del wardriving y la emisión constante de beacon frames que tanto perjudican nuestra privacidad y los ataques Rogue AP, que en el mundo empresarial desencadenan un APT

Los hotspot tampoco se salvan de una escalada, ya que no tienen una seguridad muy estricta, ni tampoco el nuevo y flamante estándar Miracast.

Podemos usar un cifrado WPA2 AES (que es el más "seguro" y consume menos memoria), sin embargo a la hora de un ataque dirigido contra un celda, estas claves no son ninguna garantía; y como el cifrado WEP y WPA (TKIP) han sido comprometidos, ahora la pregunta que todo el mundo se hace es: ¿cuánto tardará en caer WPA2 AES?... Es solo cuestión de tiempo; y algunos afirman que ese día ya llegó.

Y es precisamente por esto que la seguridad de una red basada en WiFi no puede radicar exclusivamente en los APs. Debe existir "algo" que proteja el perímetro de la LAN y un segundo "muro de contención" por si es burlada; y lo mejor es, como mencioné anteriormente, una "administración inteligente", que puede ser un firewall (físico o GNU/linux, como iptables) un proxy o cualquier otra solución administrable que se les ocurra.

También podemos usar un antiespía para evitar el monitoreo con Pry-Fi o cualquier otra herramienta, en dependencia de la plataforma que estemos usando (Android, Linux, Windows, Mac, etc.), optimizar la zona de cobertura de nuestros AP y utilizar una red de Honeypot virtuales (como Honeynet) para reunir datos de los atacantes y usar sus mismas técnicas. También está el asunto de la privacidad y el wardriving; en fin... Si te preocupa mucho la seguridad WiFi, te recomendaría que le echaras una lectura al post de chema Tu privacidad en peligro por culpa de las conexiones WiFi

Por supuesto. Los más comunes son los ataques de denegación de servicios DDoS, DNS Spoofing (con WiFi Pineapple), por inundación DHCP ( DHCP Sarvation), con herramientas como Gobbler, Yersinia, Metasploit, DHCPig, AirRaid, etc y los autoataques por AP-reset (autoreset), entre muchos otros. Un procedimiento para atacar un nodo Wifi mediante un script se describe en el post Ataque DoS y en el portal Blackpoit... Android tiene muchas herramientas para estos menesteres, como WiFi Kill, entre otras.

Otra modalidad es montar puntos de acceso "Fake" (como Karmetasploit, Fake AP, Gerix, FuzzAP, AirRaid, etc), con configuraciones similares al original, pero con un MITM para capturar los datos de los AP reales o simplemente para ofuscar redes.

También está el asunto del wardriving y la emisión constante de beacon frames que tanto perjudican nuestra privacidad y los ataques Rogue AP, que en el mundo empresarial desencadenan un APT

Los hotspot tampoco se salvan de una escalada, ya que no tienen una seguridad muy estricta, ni tampoco el nuevo y flamante estándar Miracast.

Podemos usar un cifrado WPA2 AES (que es el más "seguro" y consume menos memoria), sin embargo a la hora de un ataque dirigido contra un celda, estas claves no son ninguna garantía; y como el cifrado WEP y WPA (TKIP) han sido comprometidos, ahora la pregunta que todo el mundo se hace es: ¿cuánto tardará en caer WPA2 AES?... Es solo cuestión de tiempo; y algunos afirman que ese día ya llegó.

Y es precisamente por esto que la seguridad de una red basada en WiFi no puede radicar exclusivamente en los APs. Debe existir "algo" que proteja el perímetro de la LAN y un segundo "muro de contención" por si es burlada; y lo mejor es, como mencioné anteriormente, una "administración inteligente", que puede ser un firewall (físico o GNU/linux, como iptables) un proxy o cualquier otra solución administrable que se les ocurra.

También podemos usar un antiespía para evitar el monitoreo con Pry-Fi o cualquier otra herramienta, en dependencia de la plataforma que estemos usando (Android, Linux, Windows, Mac, etc.), optimizar la zona de cobertura de nuestros AP y utilizar una red de Honeypot virtuales (como Honeynet) para reunir datos de los atacantes y usar sus mismas técnicas. También está el asunto de la privacidad y el wardriving; en fin... Si te preocupa mucho la seguridad WiFi, te recomendaría que le echaras una lectura al post de chema Tu privacidad en peligro por culpa de las conexiones WiFi

¿Autoreset? ¿Qué es eso?

Nada especial. Supongamos que tienes un nodo inteligente que administra tu red local (servidor proxy, router o hotspot) y que vas a usar IPs clase C en la diagramación de la LAN. ¿Cuál sería la ip que le pondrías?... Salvo algunas excepciones, como Ubiquiti que usan la IP 192.168.1.20, La puta mayoría deja las IPs que traen por defecto estos aparatos, que son la 192.168.1.1 o 192.168.0.1. Y ¿Qué sucedería si hay un cambio de voltaje o cualquier otro evento (natural o provocado), que obligue al AP a auto-resetearse (que es bastante frecuentemente)?. Pues se pierde la parametrización personalizada y todo queda "de fábrica" provocando una colisión con nuestro servidor o nodo principal, que tiene la misma IP default del punto WiFi, y ya puedes imaginar lo que sucede. Es por eso que la dirección IP de nuestro administrador de red, jamás puede ser la misma que las que traen por defecto estos equipos, ni ningún otro equipo electrónico. Es más; se recomienda dejar estas "IPs default" sin uso, para en el caso que ocurra este tipo de eventos y los APs hagan "reset" por sí mismos, no se presenten colisiones.

Durante la entrevista he escuchado mencionar dos cosas: 'que se recomienda que los equipos sean de la misma tecnología en una red local' y 'que hay que hacer un estudio de frecuencias para montar una red wifi’. Podrías profundizar sobre estos temas.

A ver. Bueno, la cosa es sencilla. Si tienes equipos de diferentes tecnologías puedes generar problemas de compatibilidad en tu red. Entonces lo mejor es que al menos los AP usen la misma tecnología, aunque en los clientes es más difícil de lograr.

Para poner este asunto en contexto, antes la señal WiFi solo se transmitía en la frecuencia de los 2.4 GHz. Con la llegada de 802.11ac se comenzó a usar la frecuencia de los 5 GHz. Pero como ya sabes, a mayor frecuencia mayor es la transmisión de datos por segundo, pero menor el alcance de la señal. Pero esto no frenó las interferencias y saturación en los equipos, entonces la cosa se trasladó a los canales. Cada país es diferente, pero en términos generales la frecuencia 2.4 GHz tiene 12 canales y la de 5 GHz 30. Pero también los canales se saturaron y comenzaron a aparecer algunas tecnologías que prometían solucionar este problema. Primero fue MIMO (SU-MIMO Single User - Multiple Input Multiple Output), que enviaba o recibía paquetes de datos desde un solo dispositivo. Luego fue MU-MIMO, que puede enviar y recibir datos simultáneos, con múltiples dispositivos a al vez, por ejemplo WiFi AX, que emplea ocho canales de comunicación 256-QAM (a 160 MHz cada uno) sobre una frecuencia de banda de 5 GHz, con una velocidad máxima de 7 Gbps (superior a los 1.7 Gbps de WiFI ac) dotados de Beamforming y otros artilugios "mágicos" para mejorar la señal (como si una lata de cerveza de aluminio no hiciera lo mismo). Naturalmente cada nueva tecnología requiere de una inversión en infraestructura (cambio de nodos y hardware de clientes, etc.) es por esto que como hay bastantes alternativas, lo recomendable es mantener un equilibrio a la hora de diseñar una red local híbrida y así evitar incompatibilidades.

Para no alargar el cuento, hoy tenemos muchas tecnologías pero el problema principal, el de las interferencias y la saturación de canales sigue ahí, latente, y lejos de resolverse se ha agravado, causando mal funcionamiento de los equipos, y lo más chistoso es que la solución de los fabricantes sigue siendo la misma de hace 20 años: "En caso de algún problema apague el equipo por 10 minutos, bla, bla, bla"... Esto me trae gratos recuerdos de mi niñez, cuando le caía a garrotazos a mi TV blanco y negro para que se arreglara la imagen.

Y como nadie soluciona nada, el problema queda a merced de nuestras habilidades para lograr que nuestros clientes puedan navegar en esta jungla de interferencias. Entonces, antes de montar una red WiFi, lo primero, insisto; lo primero que hay que hacer es un análisis de la banda con la que se va a trabajar y de los canales disponibles, de acuerdo a la región donde nos encontremos. Es lo que se conoce como ‘estudio de frecuencias’. O sea, analizar, con alguna herramienta disponible, el espectro y ver los canales de transmisión de los diferentes nodos usados e ir ajustando los nuestros para que no haya solapamiento y otros tipos de interferencias.

Los artículos recomendados al principio son el punto de partida para construir una red WiFi. Ahora viene el principal y más grande problema que aqueja a las redes WiFi: La interferencia.

Las interferencias (RF) son las causantes del mal desempeño de las redes WiFi, la cobertura irregular y las caídas de las conexiones. La interferencia, que se produce durante la transmisión, también causa pérdida de paquetes, lo que obliga a las retransmisiones WiFi. Estas retransmisiones ralentizan el tráfico y ocasionan un rendimiento extremadamente fluctuante para todos los usuarios que comparten un determinado al AP.

Las herramientas de análisis de espectro, que se integran actualmente en los AP para ayudar al administrador TI a visualizar e identificar las interferencias, muchas veces son inútiles, pero a pesar de esto son imprescindibles.

La interferencia RF se acentúa con el estándar 802.11n, ya que utiliza múltiples ondas de radio dentro de un AP para transmitir simultáneamente varios flujos de Wi-Fi en diferentes direcciones y lograr así una conectividad más rápida, lo cual no siempre sucede.

Existen muchos tipos de interferencia, como overlapping ( solapamiento), crosschannel, co-canal (co-channel), Wifi Inverted, Invalid Channel y Non Standard, esta última también llamada No-Wifi; en fin, hay un centenar y todas generan pérdidas de datos y mal funcionamiento de nuestra red.

Qué es eso de "interferencias No-Wifi"?

Son aquellas que no se usan normalmente en redes WiFi, pero que transmiten en frecuencias de radio similares a WiFi, como por ejemplo Bluetooth, infrarrojo, entre otras.

¿Cómo puedo evitarlas?

Son más difíciles de detectar y evitar. Hay que saber qué tipo de dispositivos electrónicos interfieren con nuestro AP. Los más comunes son, hornos microondas, teléfonos inalámbricos, marcapasos, consola Wii, equipos de ayuda para la audición, altavoces, monitores para bebés, bluetooth, cámaras ip, etc. Adicionalmente, también pueden causar interferencias las líneas y estaciones de energía, antenas, barreras físicas, como paredes y pisos, que bloquean el paso de una señal, los aires acondicionados, neveras, y un excesivo y largo etc.

Existen app, como WiSense y Airshark, que supuestamente pueden detectar estas interferencias no-WiFi, sin embargo son versiones en desarrollo, por tanto se desconoce su efectividad. También hay dispositivos de hardware que hacen este trabajo, pero son escasos y muy costosos.

Veo que es un problema grave. ¿Qué han hecho los gobiernos?

No mucho. Las bandas WiFi ( ISM/UNII) usan una parte del espectro que no requiere de licencia en casi todos los países, sin embargo algunos gobiernos, después de enormes presiones, ya han comenzado a tomar medidas para evitar esta problemática, poniendo topes a la potencia de transmisión de los equipos comerciales y multas a aquellos que violen la regulación.

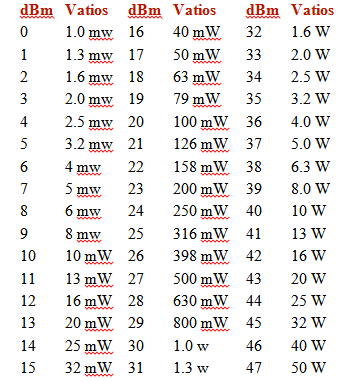

Normalmente el límite legal de energía irradiada (EIRP o PIRE - Potencia Isótropa Radiada Equivalente, que es la suma de la potencia del radio y la ganancia de la antena, menos las atenuaciones y/o pérdidas) para WLAN es generalmente puesto a 100mW (= +20dBm) pero depende de las regulaciones del país. Por ejemplo, la FCC (EEUU) el límite de potencia máximo es de 1 vatio (30 dBm); en Europa, es de 250 mW (24 dBm); en Colombia de 100mW (potencias superiores deben tener un permiso del Ministerio de las TIC y de la Aeronáutica, si lo van a instalar cerca de un aeropuerto; y deben pagar impuestos). En México, es mucho más complicado. La frecuencia 2.4 Ghz está limitada. En enlaces PTP, la potencia máxima permitida es de 500 mW, y si transmite a 500mW, la antena no deberá exceder los 6 dBi (Potencia Isotrópica Radiada Equivalente PIRE máxima de 2W). En punto-Multipunto, la potencia máxima de transmisión es de 250 mW, con antenas de 6 dBi (PIRE 1W).

Pero no podemos sentarnos a esperar que los gobiernos solucionen el problema. Hay que tomar iniciativas.

¿Qué clase de iniciativas?

Después del estudio de frecuencias se debe hacer un ajuste de los parámetros de nuestra red WiFi. Por ejemplo, supongamos que tenemos 4 APs distribuidos por varias zonas de nuestra empresa, edificio o escuela. Para el caso del IEEE 802.11b o 802.11g, que trabajan a 2.4GHz, y que es la banda más usada y por ende la más saturada (salvo 802.11n que hace uso simultáneo de 2,4 Ghz y 5 Ghz), los canales se separan por 5.

Si le asignas al AP1 el canal 1, el AP2 (que es el más cercano al AP1) le asignamos el canal 6. El AP3, (que está cerca del AP2, pero lejos del AP1) le asignamos el canal 1 y al AP4 (que está cerca del AP1 y AP2) le asignamos el canal 11. Con esto evitarás solapamiento de señal.

También se hace no solo con los canales 1/6/11, sino también con los 2/7/12 y 3/8/13. A esto se le conoce como ‘tripletes’.

La explicación de este comportamiento la proporciona Blog.Gnutic: ‘Esta frecuencia (2.4) se subdivide en canales separados por 5 MHz. que van desde el 1 hasta el 14; en Europa solo se usa el rango del 1 al 13. El problema es que cada canal necesita 22MHz como mínimo de ancho de banda y provoca solapamiento con los canales adyacentes. Si dividimos 22/5 nos da como resultado 4’4 canales de ancho; esto significa que cada canal necesita 2’2 canales por cada lado de su frecuencia origen para emitir. Así pues, para evitar las interferencias al 100% deberemos tener una separación entre un canal empleado y otro de al menos 5 unidades, aunque lo cierto es que una separación entre 3 y 4 canales será suficiente y tendremos pocas interferencias’.

Lo anterior sin importar que los AP tengan o no el mismo SSID, parámetros de red, sean o no de la misma marca y modelo, etc, y asumiendo que haya pocas redes a tu alrededor. Caso contrario escoge el canal libre menos usado y asígnalo a los AP.

Entonces, es fácil. Elijo un triplete de canales que esté libre y ya tengo a punto mi red WiFi

No tan rápido. Hay que tener en cuenta la cercanía de otras redes para asignar los canales; y en una ciudad o edificio con cientos de APs, la cosa se complica, ya que se produce lo que se conoce como interferencia co-channel o co-canal (o reutilización de frecuencias), un fenómeno que se ve mucho en el Handover y Adjacent-Channel.

Y antes que preguntes que mierda es eso, el portal minim.com nos da una definición muy acertada de este tipo de interferencias: Co-Channel son los dispositivos compitiendo por el tiempo para hablar en el mismo canal y Adjacent-Channel los dispositivos de los canales superpuestos intentando comunicarse entre sí.

Nada especial. Supongamos que tienes un nodo inteligente que administra tu red local (servidor proxy, router o hotspot) y que vas a usar IPs clase C en la diagramación de la LAN. ¿Cuál sería la ip que le pondrías?... Salvo algunas excepciones, como Ubiquiti que usan la IP 192.168.1.20, La puta mayoría deja las IPs que traen por defecto estos aparatos, que son la 192.168.1.1 o 192.168.0.1. Y ¿Qué sucedería si hay un cambio de voltaje o cualquier otro evento (natural o provocado), que obligue al AP a auto-resetearse (que es bastante frecuentemente)?. Pues se pierde la parametrización personalizada y todo queda "de fábrica" provocando una colisión con nuestro servidor o nodo principal, que tiene la misma IP default del punto WiFi, y ya puedes imaginar lo que sucede. Es por eso que la dirección IP de nuestro administrador de red, jamás puede ser la misma que las que traen por defecto estos equipos, ni ningún otro equipo electrónico. Es más; se recomienda dejar estas "IPs default" sin uso, para en el caso que ocurra este tipo de eventos y los APs hagan "reset" por sí mismos, no se presenten colisiones.

Durante la entrevista he escuchado mencionar dos cosas: 'que se recomienda que los equipos sean de la misma tecnología en una red local' y 'que hay que hacer un estudio de frecuencias para montar una red wifi’. Podrías profundizar sobre estos temas.

A ver. Bueno, la cosa es sencilla. Si tienes equipos de diferentes tecnologías puedes generar problemas de compatibilidad en tu red. Entonces lo mejor es que al menos los AP usen la misma tecnología, aunque en los clientes es más difícil de lograr.

Para poner este asunto en contexto, antes la señal WiFi solo se transmitía en la frecuencia de los 2.4 GHz. Con la llegada de 802.11ac se comenzó a usar la frecuencia de los 5 GHz. Pero como ya sabes, a mayor frecuencia mayor es la transmisión de datos por segundo, pero menor el alcance de la señal. Pero esto no frenó las interferencias y saturación en los equipos, entonces la cosa se trasladó a los canales. Cada país es diferente, pero en términos generales la frecuencia 2.4 GHz tiene 12 canales y la de 5 GHz 30. Pero también los canales se saturaron y comenzaron a aparecer algunas tecnologías que prometían solucionar este problema. Primero fue MIMO (SU-MIMO Single User - Multiple Input Multiple Output), que enviaba o recibía paquetes de datos desde un solo dispositivo. Luego fue MU-MIMO, que puede enviar y recibir datos simultáneos, con múltiples dispositivos a al vez, por ejemplo WiFi AX, que emplea ocho canales de comunicación 256-QAM (a 160 MHz cada uno) sobre una frecuencia de banda de 5 GHz, con una velocidad máxima de 7 Gbps (superior a los 1.7 Gbps de WiFI ac) dotados de Beamforming y otros artilugios "mágicos" para mejorar la señal (como si una lata de cerveza de aluminio no hiciera lo mismo). Naturalmente cada nueva tecnología requiere de una inversión en infraestructura (cambio de nodos y hardware de clientes, etc.) es por esto que como hay bastantes alternativas, lo recomendable es mantener un equilibrio a la hora de diseñar una red local híbrida y así evitar incompatibilidades.

Para no alargar el cuento, hoy tenemos muchas tecnologías pero el problema principal, el de las interferencias y la saturación de canales sigue ahí, latente, y lejos de resolverse se ha agravado, causando mal funcionamiento de los equipos, y lo más chistoso es que la solución de los fabricantes sigue siendo la misma de hace 20 años: "En caso de algún problema apague el equipo por 10 minutos, bla, bla, bla"... Esto me trae gratos recuerdos de mi niñez, cuando le caía a garrotazos a mi TV blanco y negro para que se arreglara la imagen.

Y como nadie soluciona nada, el problema queda a merced de nuestras habilidades para lograr que nuestros clientes puedan navegar en esta jungla de interferencias. Entonces, antes de montar una red WiFi, lo primero, insisto; lo primero que hay que hacer es un análisis de la banda con la que se va a trabajar y de los canales disponibles, de acuerdo a la región donde nos encontremos. Es lo que se conoce como ‘estudio de frecuencias’. O sea, analizar, con alguna herramienta disponible, el espectro y ver los canales de transmisión de los diferentes nodos usados e ir ajustando los nuestros para que no haya solapamiento y otros tipos de interferencias.

Los artículos recomendados al principio son el punto de partida para construir una red WiFi. Ahora viene el principal y más grande problema que aqueja a las redes WiFi: La interferencia.

Las interferencias (RF) son las causantes del mal desempeño de las redes WiFi, la cobertura irregular y las caídas de las conexiones. La interferencia, que se produce durante la transmisión, también causa pérdida de paquetes, lo que obliga a las retransmisiones WiFi. Estas retransmisiones ralentizan el tráfico y ocasionan un rendimiento extremadamente fluctuante para todos los usuarios que comparten un determinado al AP.

Las herramientas de análisis de espectro, que se integran actualmente en los AP para ayudar al administrador TI a visualizar e identificar las interferencias, muchas veces son inútiles, pero a pesar de esto son imprescindibles.

La interferencia RF se acentúa con el estándar 802.11n, ya que utiliza múltiples ondas de radio dentro de un AP para transmitir simultáneamente varios flujos de Wi-Fi en diferentes direcciones y lograr así una conectividad más rápida, lo cual no siempre sucede.

Existen muchos tipos de interferencia, como overlapping ( solapamiento), crosschannel, co-canal (co-channel), Wifi Inverted, Invalid Channel y Non Standard, esta última también llamada No-Wifi; en fin, hay un centenar y todas generan pérdidas de datos y mal funcionamiento de nuestra red.

Qué es eso de "interferencias No-Wifi"?

Son aquellas que no se usan normalmente en redes WiFi, pero que transmiten en frecuencias de radio similares a WiFi, como por ejemplo Bluetooth, infrarrojo, entre otras.

¿Cómo puedo evitarlas?

Son más difíciles de detectar y evitar. Hay que saber qué tipo de dispositivos electrónicos interfieren con nuestro AP. Los más comunes son, hornos microondas, teléfonos inalámbricos, marcapasos, consola Wii, equipos de ayuda para la audición, altavoces, monitores para bebés, bluetooth, cámaras ip, etc. Adicionalmente, también pueden causar interferencias las líneas y estaciones de energía, antenas, barreras físicas, como paredes y pisos, que bloquean el paso de una señal, los aires acondicionados, neveras, y un excesivo y largo etc.

Existen app, como WiSense y Airshark, que supuestamente pueden detectar estas interferencias no-WiFi, sin embargo son versiones en desarrollo, por tanto se desconoce su efectividad. También hay dispositivos de hardware que hacen este trabajo, pero son escasos y muy costosos.

Veo que es un problema grave. ¿Qué han hecho los gobiernos?

No mucho. Las bandas WiFi ( ISM/UNII) usan una parte del espectro que no requiere de licencia en casi todos los países, sin embargo algunos gobiernos, después de enormes presiones, ya han comenzado a tomar medidas para evitar esta problemática, poniendo topes a la potencia de transmisión de los equipos comerciales y multas a aquellos que violen la regulación.

Normalmente el límite legal de energía irradiada (EIRP o PIRE - Potencia Isótropa Radiada Equivalente, que es la suma de la potencia del radio y la ganancia de la antena, menos las atenuaciones y/o pérdidas) para WLAN es generalmente puesto a 100mW (= +20dBm) pero depende de las regulaciones del país. Por ejemplo, la FCC (EEUU) el límite de potencia máximo es de 1 vatio (30 dBm); en Europa, es de 250 mW (24 dBm); en Colombia de 100mW (potencias superiores deben tener un permiso del Ministerio de las TIC y de la Aeronáutica, si lo van a instalar cerca de un aeropuerto; y deben pagar impuestos). En México, es mucho más complicado. La frecuencia 2.4 Ghz está limitada. En enlaces PTP, la potencia máxima permitida es de 500 mW, y si transmite a 500mW, la antena no deberá exceder los 6 dBi (Potencia Isotrópica Radiada Equivalente PIRE máxima de 2W). En punto-Multipunto, la potencia máxima de transmisión es de 250 mW, con antenas de 6 dBi (PIRE 1W).

Pero no podemos sentarnos a esperar que los gobiernos solucionen el problema. Hay que tomar iniciativas.

¿Qué clase de iniciativas?

Después del estudio de frecuencias se debe hacer un ajuste de los parámetros de nuestra red WiFi. Por ejemplo, supongamos que tenemos 4 APs distribuidos por varias zonas de nuestra empresa, edificio o escuela. Para el caso del IEEE 802.11b o 802.11g, que trabajan a 2.4GHz, y que es la banda más usada y por ende la más saturada (salvo 802.11n que hace uso simultáneo de 2,4 Ghz y 5 Ghz), los canales se separan por 5.

Si le asignas al AP1 el canal 1, el AP2 (que es el más cercano al AP1) le asignamos el canal 6. El AP3, (que está cerca del AP2, pero lejos del AP1) le asignamos el canal 1 y al AP4 (que está cerca del AP1 y AP2) le asignamos el canal 11. Con esto evitarás solapamiento de señal.

También se hace no solo con los canales 1/6/11, sino también con los 2/7/12 y 3/8/13. A esto se le conoce como ‘tripletes’.

La explicación de este comportamiento la proporciona Blog.Gnutic: ‘Esta frecuencia (2.4) se subdivide en canales separados por 5 MHz. que van desde el 1 hasta el 14; en Europa solo se usa el rango del 1 al 13. El problema es que cada canal necesita 22MHz como mínimo de ancho de banda y provoca solapamiento con los canales adyacentes. Si dividimos 22/5 nos da como resultado 4’4 canales de ancho; esto significa que cada canal necesita 2’2 canales por cada lado de su frecuencia origen para emitir. Así pues, para evitar las interferencias al 100% deberemos tener una separación entre un canal empleado y otro de al menos 5 unidades, aunque lo cierto es que una separación entre 3 y 4 canales será suficiente y tendremos pocas interferencias’.

Lo anterior sin importar que los AP tengan o no el mismo SSID, parámetros de red, sean o no de la misma marca y modelo, etc, y asumiendo que haya pocas redes a tu alrededor. Caso contrario escoge el canal libre menos usado y asígnalo a los AP.

Entonces, es fácil. Elijo un triplete de canales que esté libre y ya tengo a punto mi red WiFi

No tan rápido. Hay que tener en cuenta la cercanía de otras redes para asignar los canales; y en una ciudad o edificio con cientos de APs, la cosa se complica, ya que se produce lo que se conoce como interferencia co-channel o co-canal (o reutilización de frecuencias), un fenómeno que se ve mucho en el Handover y Adjacent-Channel.

Y antes que preguntes que mierda es eso, el portal minim.com nos da una definición muy acertada de este tipo de interferencias: Co-Channel son los dispositivos compitiendo por el tiempo para hablar en el mismo canal y Adjacent-Channel los dispositivos de los canales superpuestos intentando comunicarse entre sí.

Además, también influye el tipo de AP a usar, su velocidad teórica y práctica, su alcance y el de los clientes; incluso afecta hasta el nombre que le pongas al SSID (si son comas, puntos, etc), su autenticación (WPA2-PSK AES u otra); hay muchos factores en juego.

Mmmm... No me quedó muy claro.

Tranquilo; existen herramientas que hacen el trabajo sucio por nosotros; desde las gratuitas hasta las más costosas. Gratis está Netstumbler, Vistumble, TekWifi, Kismet, LinSSID (para Linux), WiFi Auditor, y la mega batería de apps para Android, tales como, WiFi Analyzer, WiFiAnalyzer (open source), Who Is On My Wifi, RF Signal Tracker, Bugtroid Pentesting, Wi-Fi Analytics Tool, Dsploit, y un largo etc. También existen distros de Linux especializadas en auditoría wireless, como Kali, WifiSlax, Backtrack, Arudius, entre otras; todas de excelente manufactura, las cuales pueden revisar los canales de tu red y de las más cercanas y realizar una buena auditoría.

Pagos tenemos a Wi-spy de metageek ( Chanalyzer, Inssider), Airview de Ubiquiti (solo se puede usar con dispositivos Ubiquiti de la serie MIMO y algunos ya lo traen incorporados) o con adaptadores usb airView2, airView2-EXT, airView9, airView9-EXT); Cisco CleanAir (incorporada a sus AP aironet); Chanalyzer con CleanAir, Cisco Spectrum Expert, entre otras; pero si tienes mucho $$$$$$, puedes comprar la super suite A irMagnet WLAN Design & Analysis Suite de Fluke, que con su AirMagnet WiFi Analyzer PRO, AirMagnet Spectrum XT y el tester Air Tester podrás hacer un excelente trabajo de diagnóstico. También están los handheld, como Fluke Aircheck, Spectrum Analyzer Bundles, Wilango, Artisan, etc.

Consideramos importante resaltar que la función de las herramientas descritas es ayudar en la toma de decisiones del administrador IT, respecto a la arquitectura de la red local y demás parámetros relacionados con la red WiFi, y también proporcionar información sobre las redes WiFi adyacentes, pero estas herramientas no hacen milagros.

En un entorno sobresaturado de APs, sin canales libres, es necesario compartir canales con otras redes y hay una gran diferencia en hacerlo con una red adyacente de poco tráfico a compartirlo con una que tenga mucha demanda, ya que tendríamos problemas a la hora de emitir nuestra señal RF. Algunas de estas herramientas tienen la capacidad de analizar tráfico de redes adyacentes, pero consideramos mejor usar un sniffer ( Acrylic WiFi, Wireshark, dsniff, Capsa, tcpdump, etc) para capturar paquetes de las redes adyacentes y así medir su tráfico real.

En Windows puedes usar la consola de comandos, ejecutando:

Hay algunos principios básicos que debes saber antes de usarlas:

1. A mayor cantidad de APs, que operen en un mismo canal, más interferencia causan entre ellos; y si operan en canales diferentes, pueden causar interferencias con otras redes.

2. La velocidad de acceso de los clientes dependerá de su cercanía al AP

3. Cada AP debe tener su propia área de cobertura.

4. Hay que tener en cuenta la zona Fresnel, que no es más que el área (de forma elíptica) que sirve de propagación a una señal RF. Para que sea de utilidad debe de mantenerse alrededor del 60% libre de obstáculos

5. Es muy importante calcular las pérdidas generadas por cable coaxial, por el espacio libre de la banda, la sensibilidad del receptor, la proporción señal ruido, etc. Para mayor información sobre este punto puedes visitar GuateWireless

6. Las bandas autorizadas para los equipos WiFi son 2.4 y 5 Ghz. La de 5 es la mejor, pero casi no se usa y son escasos los fabricantes que incluyen en los laptops, tablets, PCs y smarthphones, tarjetas WiFi que soporten trabajar con la banda 5GHz. Es por esta razón, que sin importar que tu AP trabaje en la banda de 5Ghz, es muy poco probable que puedas hacer uso de ella. Hay que aclarar que ambas bandas tienen sus pros y sus contras. De acuerdo con Tecnocompras, un portal especializado en hardware de red, los puntos fuertes de la banda de 2.4 GHz son:

Configuración MIMO 3T3R (3 antenas de emisión, 3 antenas de recepción), compatibilidad con todos los dispositivos Wi-Fi que hay actualmente como tablets, smartphones, consolas, portátiles etc, y asegura compatibilidad con productos 802.11b/g/n, entre otros.

Los débiles (2.4 GHz) son: Espectro muy saturado; interferencias con otras redes Wi-Fi y deficiente rendimiento (las interferencias también afectarán a la cobertura inalámbrica y la estabilidad de la transmisión); no podremos conseguir más velocidades más allá de los 450Mbps; 12 canales teóricos para América Latina y otros dos más para algunos países, etc.

Los puntos fuertes de la banda de 5.0 GHz son: Espectro prácticamente vacío (ya que muy pocos equipos que transmiten a esta frecuencia); mayor velocidad (en tecnología 802.11 AC hasta 1300 kbps); mayor cobertura; alrededor de 42 canales de transmisión, etc.

Y los puntos débiles son: Equipos con precios más altos; el equipo emisor de la señal wifi (router o AP), debe transmitir a 5 Ghz y el receptor debe ser capaz de recibir a esta frecuencia, etc.

Si tienes en cuenta estos principios descritos, podemos pasar al siguiente nivel. Primero que nada, hay que saber qué canales están disponibles en la banda 2.4 Ghz (que es la que trataremos en este post). La cantidad de canales disponibles depende de la región donde esté configurado el AP.

En la imagen anterior, la frecuencia, son cifras numéricas y los puntos corresponden a la separación entre decimales y parte entera de la cifra. Ej: 2.4 Ghz=2400Mhz

Canal 01: 2.412 Ghz

Canal 02: 2.417 Ghz

Canal 03: 2.422 Ghz

Canal 04: 2.427 Ghz

Canal 05: 2.432 Ghz

Canal 06: 2.437 Ghz

Canal 07: 2.442 Ghz

Canal 08: 2.447 Ghz

Canal 09: 2.452 Ghz

Canal 10: 2.457 Ghz

Canal 11: 2.462 Ghz

Canal 12: 2.467 Ghz

Canal 13: 2.472 Ghz

Canal 14: 2.484 Ghz

Ojo: Los canales 12 al 14 no se usan en América. Así que de nada vale que los elijas. Los clientes nunca encontrarán una red WiFi que trabaje en estos canales, así el AP permita ponérselos (salvo que hagan un forzado del hardware del adaptador de red del cliente, lo cual es bajo tu propio riesgo)

Al grano. Cada canal necesita un ancho de banda de 22 Mhz para transmitir la información, por lo que se produce un inevitable solapamiento de varios canales contiguos. Para evitar interferencias en presencia de varios puntos de acceso cercanos, estos deberían estar en canales no solapables (tripletes). O sea, si vas a trabajar con 802.11b o 802.11g (2.4GHz) deberías utilizar canales que estén separados 5 puestos (1/6/11, 2/7/12 y 3/8/13).

A la hora de escoger un canal se debe tener en cuenta el nivel de penetración de la radiación electromagnética, el cual es inversamente proporcional a su frecuencia (cuando la radiación electromagnética es de baja frecuencia, atraviesa limpiamente las barreras a su paso). En teoría, cuando más alta es la frecuencia hay más atenuación (pérdida de potencia).

También hay que tener en cuenta la antena y los cables que uses, la atenuación isotópica, la recepción de la señal, el factor de ruido de fase, etc. Por ejemplo, la antena tiene que estar compensada a punto, para que la onda pueda ser de mayor potencia y así no emitir ondas resonantes que dañen o interfieran un canal cercano (más conocido como ruido o interferencia). En este caso, lo mejor es probar transmitiendo en un canal y captar esta señal lo más lejos posible, con cualquiera de los programas citados arriba, sin embargo para un diagnóstico preciso de las conexiones, lo más recomendado es poner APs iguales y con las mismas antenas. De esta manera se puede saber cuál es el mejor canal en que el AP y el receptor están trabajando.

Cuando son equipos o antenas diferentes es una de las causas más frecuentes de sobrecalentamiento en los APs (en unos más que otros), ya que, si la carga de la antena no es la adecuada, la energía que no puede irradiar (ROE) es devuelta al AP y se produce el sobrecalentamiento.

¿Y si aumentamos la potencia para evitar la atenuación y la interferencia?

Este es el legado que ha dejado la publicidad barata de los vendedores inescrupulosos, que engañan a los clientes diciéndoles que a mayor potencia se evita la atenuación y las interferencias. Desafortunadamente muchos administradores de red principiantes se dejan llevar por este ardid comercial y están creando el mayor caos en la historia, causando ‘interferencias deliberadas’ en la transmisión RF. Y lo peor de todo esto es que los organismos que deben regular el espectro no hacen nada para evitarlo.

Ponerle más potencia a un AP no necesariamente significa mejoras en la transmisión RF de nuestro punto WiFi, ya que puede aumentar la interferencia al colisionar la señal con otras redes.

Supongamos que ponemos un AP en nuestro hogar para enlazar el PC, la tablet y una laptop. No tiene ningún sentido que el AP tenga un alcance de 2 Kilómetros con una antena de 15 dbi; es como matar mosquitos con un cañón.

Explicando este asunto de manera simple, la potencia wifi es la capacidad de emitir señales RF de un dispositivo, se expresa en decibelio-milivatio dBm y en números positivos, o sea un dispositivo wifi de 22 dBm es más potente que uno de 15 dBm; a diferencia de la sensibilidad, que es la capacidad de recibir señales RF, que también se expresa en dBm pero en valores negativos; o sea que un dispositivo con sensibilidad de -90dBm es superior a otro de -85dBm). Algunos fabricantes por cuestiones de marketing y publicidad engañosa expresan la potencia wifi en milivatios mv, pero esto es incorrecto.

La potencia wifi disminuye con la tasa de transmisión. Ejemplo: La norma 802.11b tiene una tasa de transmisión de 1 Mbps, que equivale a una potencia de 28dBm (600mw), en cambio la norma 802.11n de doble canal, con una tasa de transmisión de 300Mps, la potencia disminuye hasta 22 dBm (160 mw).

Es importante aclarar que aumentar la potencia en un AP no significa que mejore la sensibilidad. La potencia en el AP permite llegar a los clientes más lejos, pero esto no significa que si aumentamos la potencia en el cliente, permite "llegar más lejos, ver más redes o mejorar la señal", ya que eso forma parte de la sensibilidad, por tanto lo ideal es un equilibrio entre ambas cosas, en ambos extremos de la conexión wifi (cliente/AP).

Otro aspecto de la potencia que puede incidir negativamente en la conexión. En algunos escenarios con condiciones climaticas desfavorables (lluvia, vientos, obstáculos, etc) entre el cliente y el AP, aumentar la potencia, "eventualmente", puede generar la degradación de la conexión (puede afectar la subida o descarga indistintamente), además de otros perjuícios, como acortar la vida útil de los equipos. Es por eso que se hace relevante adquirir adaptadores wifi y APs de buena calidad y con parámetros de potencia y sensibilidad reales (ALFA Network, Ubiquiti, entre otros).

Aclarado este asunto, lo más recomendable es realizar un estudio de campo de lo que se quiere hacer, y colocar un AP, con las características deseadas (equilibrio potencia/sensibilidad), en dependencia del área de cobertura que se pretenda atender. Y si hay otros APs transmitiendo que solapan nuestra señal y todos los canales están ocupados, podemos hacer lo contrario; bajarle el ancho del canal a nuestro AP, incluso por debajo de los 20 Mhz; y si estas transmitiendo en 802.11n, puedes pasarte a G, ya que N transmite los paquetes en varios canales, y si alguno está saturado puedes comprometer el funcionamiento de tu equipo.

Tranquilo; existen herramientas que hacen el trabajo sucio por nosotros; desde las gratuitas hasta las más costosas. Gratis está Netstumbler, Vistumble, TekWifi, Kismet, LinSSID (para Linux), WiFi Auditor, y la mega batería de apps para Android, tales como, WiFi Analyzer, WiFiAnalyzer (open source), Who Is On My Wifi, RF Signal Tracker, Bugtroid Pentesting, Wi-Fi Analytics Tool, Dsploit, y un largo etc. También existen distros de Linux especializadas en auditoría wireless, como Kali, WifiSlax, Backtrack, Arudius, entre otras; todas de excelente manufactura, las cuales pueden revisar los canales de tu red y de las más cercanas y realizar una buena auditoría.

Pagos tenemos a Wi-spy de metageek ( Chanalyzer, Inssider), Airview de Ubiquiti (solo se puede usar con dispositivos Ubiquiti de la serie MIMO y algunos ya lo traen incorporados) o con adaptadores usb airView2, airView2-EXT, airView9, airView9-EXT); Cisco CleanAir (incorporada a sus AP aironet); Chanalyzer con CleanAir, Cisco Spectrum Expert, entre otras; pero si tienes mucho $$$$$$, puedes comprar la super suite A irMagnet WLAN Design & Analysis Suite de Fluke, que con su AirMagnet WiFi Analyzer PRO, AirMagnet Spectrum XT y el tester Air Tester podrás hacer un excelente trabajo de diagnóstico. También están los handheld, como Fluke Aircheck, Spectrum Analyzer Bundles, Wilango, Artisan, etc.

Consideramos importante resaltar que la función de las herramientas descritas es ayudar en la toma de decisiones del administrador IT, respecto a la arquitectura de la red local y demás parámetros relacionados con la red WiFi, y también proporcionar información sobre las redes WiFi adyacentes, pero estas herramientas no hacen milagros.

En un entorno sobresaturado de APs, sin canales libres, es necesario compartir canales con otras redes y hay una gran diferencia en hacerlo con una red adyacente de poco tráfico a compartirlo con una que tenga mucha demanda, ya que tendríamos problemas a la hora de emitir nuestra señal RF. Algunas de estas herramientas tienen la capacidad de analizar tráfico de redes adyacentes, pero consideramos mejor usar un sniffer ( Acrylic WiFi, Wireshark, dsniff, Capsa, tcpdump, etc) para capturar paquetes de las redes adyacentes y así medir su tráfico real.

| netsh wlan show interface |

netsh wlan show interfaceYa tengo algunas herramientas mencionadas (las gratis porque no tengo $$$$), pero no se elegir el canal adecuado para mi red WiFi. Estas app me ofrecen demasiada información que no comprendo.

Hay algunos principios básicos que debes saber antes de usarlas:

1. A mayor cantidad de APs, que operen en un mismo canal, más interferencia causan entre ellos; y si operan en canales diferentes, pueden causar interferencias con otras redes.

2. La velocidad de acceso de los clientes dependerá de su cercanía al AP

3. Cada AP debe tener su propia área de cobertura.

4. Hay que tener en cuenta la zona Fresnel, que no es más que el área (de forma elíptica) que sirve de propagación a una señal RF. Para que sea de utilidad debe de mantenerse alrededor del 60% libre de obstáculos

5. Es muy importante calcular las pérdidas generadas por cable coaxial, por el espacio libre de la banda, la sensibilidad del receptor, la proporción señal ruido, etc. Para mayor información sobre este punto puedes visitar GuateWireless

6. Las bandas autorizadas para los equipos WiFi son 2.4 y 5 Ghz. La de 5 es la mejor, pero casi no se usa y son escasos los fabricantes que incluyen en los laptops, tablets, PCs y smarthphones, tarjetas WiFi que soporten trabajar con la banda 5GHz. Es por esta razón, que sin importar que tu AP trabaje en la banda de 5Ghz, es muy poco probable que puedas hacer uso de ella. Hay que aclarar que ambas bandas tienen sus pros y sus contras. De acuerdo con Tecnocompras, un portal especializado en hardware de red, los puntos fuertes de la banda de 2.4 GHz son:

Configuración MIMO 3T3R (3 antenas de emisión, 3 antenas de recepción), compatibilidad con todos los dispositivos Wi-Fi que hay actualmente como tablets, smartphones, consolas, portátiles etc, y asegura compatibilidad con productos 802.11b/g/n, entre otros.

Los débiles (2.4 GHz) son: Espectro muy saturado; interferencias con otras redes Wi-Fi y deficiente rendimiento (las interferencias también afectarán a la cobertura inalámbrica y la estabilidad de la transmisión); no podremos conseguir más velocidades más allá de los 450Mbps; 12 canales teóricos para América Latina y otros dos más para algunos países, etc.

Los puntos fuertes de la banda de 5.0 GHz son: Espectro prácticamente vacío (ya que muy pocos equipos que transmiten a esta frecuencia); mayor velocidad (en tecnología 802.11 AC hasta 1300 kbps); mayor cobertura; alrededor de 42 canales de transmisión, etc.

Y los puntos débiles son: Equipos con precios más altos; el equipo emisor de la señal wifi (router o AP), debe transmitir a 5 Ghz y el receptor debe ser capaz de recibir a esta frecuencia, etc.

Si tienes en cuenta estos principios descritos, podemos pasar al siguiente nivel. Primero que nada, hay que saber qué canales están disponibles en la banda 2.4 Ghz (que es la que trataremos en este post). La cantidad de canales disponibles depende de la región donde esté configurado el AP.

En la imagen anterior, la frecuencia, son cifras numéricas y los puntos corresponden a la separación entre decimales y parte entera de la cifra. Ej: 2.4 Ghz=2400Mhz

Canal 01: 2.412 Ghz

Canal 02: 2.417 Ghz

Canal 03: 2.422 Ghz

Canal 04: 2.427 Ghz

Canal 05: 2.432 Ghz

Canal 06: 2.437 Ghz

Canal 07: 2.442 Ghz

Canal 08: 2.447 Ghz

Canal 09: 2.452 Ghz

Canal 10: 2.457 Ghz

Canal 11: 2.462 Ghz

Canal 12: 2.467 Ghz

Canal 13: 2.472 Ghz

Canal 14: 2.484 Ghz

Ojo: Los canales 12 al 14 no se usan en América. Así que de nada vale que los elijas. Los clientes nunca encontrarán una red WiFi que trabaje en estos canales, así el AP permita ponérselos (salvo que hagan un forzado del hardware del adaptador de red del cliente, lo cual es bajo tu propio riesgo)

Al grano. Cada canal necesita un ancho de banda de 22 Mhz para transmitir la información, por lo que se produce un inevitable solapamiento de varios canales contiguos. Para evitar interferencias en presencia de varios puntos de acceso cercanos, estos deberían estar en canales no solapables (tripletes). O sea, si vas a trabajar con 802.11b o 802.11g (2.4GHz) deberías utilizar canales que estén separados 5 puestos (1/6/11, 2/7/12 y 3/8/13).

A la hora de escoger un canal se debe tener en cuenta el nivel de penetración de la radiación electromagnética, el cual es inversamente proporcional a su frecuencia (cuando la radiación electromagnética es de baja frecuencia, atraviesa limpiamente las barreras a su paso). En teoría, cuando más alta es la frecuencia hay más atenuación (pérdida de potencia).

También hay que tener en cuenta la antena y los cables que uses, la atenuación isotópica, la recepción de la señal, el factor de ruido de fase, etc. Por ejemplo, la antena tiene que estar compensada a punto, para que la onda pueda ser de mayor potencia y así no emitir ondas resonantes que dañen o interfieran un canal cercano (más conocido como ruido o interferencia). En este caso, lo mejor es probar transmitiendo en un canal y captar esta señal lo más lejos posible, con cualquiera de los programas citados arriba, sin embargo para un diagnóstico preciso de las conexiones, lo más recomendado es poner APs iguales y con las mismas antenas. De esta manera se puede saber cuál es el mejor canal en que el AP y el receptor están trabajando.

Cuando son equipos o antenas diferentes es una de las causas más frecuentes de sobrecalentamiento en los APs (en unos más que otros), ya que, si la carga de la antena no es la adecuada, la energía que no puede irradiar (ROE) es devuelta al AP y se produce el sobrecalentamiento.

¿Y si aumentamos la potencia para evitar la atenuación y la interferencia?