Neshta

Hola amigos, se me infecto el compu. Windows Defender sacó un mensaje que "detectó una amenaza llamada neshta" algo así, pero no lo quita. No se que mierda es esto pero cuando hago doble clic en Windows Defender el programa no abre. Y cuando intento abrir otro programa tampoco me deja y me sale un mensaje de la Microsoft Store "no hay programa asociado con .exe" y que vaya a la tienda y otro poco de basura. Ayúdenme por fa. Gracias

Ese fue un mensaje de un usuario algo desesperado, afectado por el malware Neshta en una de sus muchas variantes.

Este malware comenzó sus andanzas en 2014 y a la fecha son millones los PC infectados. Se transmite básicamente por memorias usb. Su modus operandi consiste en descargar el veneno en la carpeta %tmp% y luego lanza un proceso falso de svchost asociado al archivo "C:\WINDOWS\svchost.com" (el verdadero svchost está en C:\WINDOWS\system32\svchost.exe)

| path del ejecutable fake svchost.com |

Luego infecta cualquier ejecutable del PC (incluso instaladores) y compromete las claves de registro:

HKEY_CLASSES_ROOT\.exe HKEY_CLASSES_ROOT\exefile

Ésta jugada ocasiona que ningún programa ejecutable (.exe) del sistema (o externo) pueda ejecutarse, incluyendo el Administrador de Tareas. También hace otras maldades, pero no es necesario describirlas todas.

En resumen, para eliminarlo vaya a la ruta "C:\Windows\System32" y busque el ejecutable del programa Administrador de Tareas "taskmgr.exe" y da clic sobre éste con el botón derecho y "Ejecutar como Administrador".

Una vez abierto, cierre el proceso fake "svchost" asociado a svchost.com (Ojo. No intente cerrar el/los "svchost" reales). Ahora cree un archivo de registro con las siguientes claves:

Windows Registry Editor Version 5.00

[HKEY_CLASSES_ROOT\.exe]

@="exefile"

[HKEY_CLASSES_ROOT\.exe\PersistentHandler]

@="{098f2470-bae0-11cd-b579-08002b30bfeb}"

[HKEY_CLASSES_ROOT\exefile]

@="Application"

"EditFlags"=hex:38,07,00,00

"FriendlyTypeName"=hex(2):40,00,25,00,53,00,79,00,73,00,74,00,65,00,6d,00,52,\

00,6f,00,6f,00,74,00,25,00,5c,00,53,00,79,00,73,00,74,00,65,00,6d,00,33,00,\

32,00,5c,00,73,00,68,00,65,00,6c,00,6c,00,33,00,32,00,2e,00,64,00,6c,00,6c,\

00,2c,00,2d,00,31,00,30,00,31,00,35,00,36,00,00,00

[HKEY_CLASSES_ROOT\exefile\DefaultIcon]

@="%1"

[HKEY_CLASSES_ROOT\exefile\shell]

[HKEY_CLASSES_ROOT\exefile\shell\open]

"EditFlags"=hex:00,00,00,00

[HKEY_CLASSES_ROOT\exefile\shell\open\command]

@="\"%1\" %*"

"IsolatedCommand"="\"%1\" %*"

[HKEY_CLASSES_ROOT\exefile\shell\runas]

"HasLUAShield"=""

[HKEY_CLASSES_ROOT\exefile\shell\runas\command]

@="\"%1\" %*"

"IsolatedCommand"="\"%1\" %*"

[HKEY_CLASSES_ROOT\exefile\shell\runasuser]

@="@shell32.dll,-50944"

"Extended"=""

"SuppressionPolicyEx"="{F211AA05-D4DF-4370-A2A0-9F19C09756A7}"

[HKEY_CLASSES_ROOT\exefile\shell\runasuser\command]

"DelegateExecute"="{ea72d00e-4960-42fa-ba92-7792a7944c1d}"

[HKEY_CLASSES_ROOT\exefile\shellex]

[HKEY_CLASSES_ROOT\exefile\shellex\ContextMenuHandlers]

@="Compatibility"

[HKEY_CLASSES_ROOT\exefile\shellex\ContextMenuHandlers\Compatibility]

@="{1d27f844-3a1f-4410-85ac-14651078412d}"

[HKEY_CLASSES_ROOT\exefile\shellex\ContextMenuHandlers\PintoStartScreen]

@="{470C0EBD-5D73-4d58-9CED-E91E22E23282}"

[HKEY_CLASSES_ROOT\exefile\shellex\DropHandler]

@="{86C86720-42A0-1069-A2E8-08002B30309D}"

[HKEY_CLASSES_ROOT\exefile\shellex\PropertySheetHandlers]

[HKEY_CLASSES_ROOT\exefile\shellex\PropertySheetHandlers\ShimLayer Property Page]

@="{513D916F-2A8E-4F51-AEAB-0CBC76FB1AF8}"

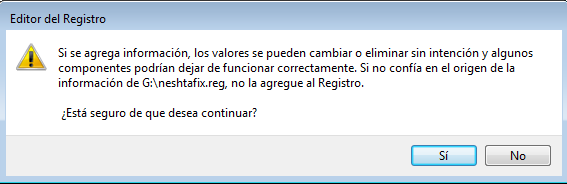

Guarda el archivo con cualquier nombre y con la extensión .reg y ejecútelo en el PC infectado con el botón derecho "Combinar", luego "Si/Yes"

Y finalmente cuando haya agregado las claves, reinicie el PC.

Nota: El procedimiento anterior puede hacerlo también con la herramienta SysRestore de Dextroyer.

| ejecución del archivo .reg para corregir claves comprometidas |

Nota: El procedimiento anterior puede hacerlo también con la herramienta SysRestore de Dextroyer.

Sin embargo como el Malware impide la ejecución con privilegios, debe hacerlo manualmente (clic botón derecho y "Ejecutar como Administrador") y preferentemente en "modo seguro" y también deberá ejecutar la herramienta Clean PC, para eliminar el proceso falso.

Herramientas de Limpiezas (Cleaners)

Herramientas de Limpiezas (Cleaners)

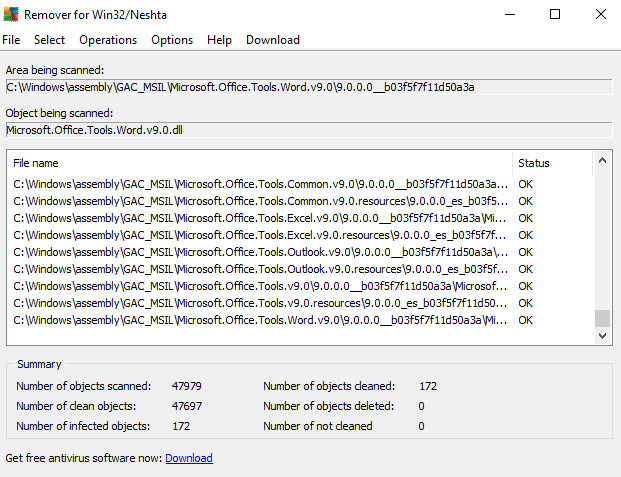

Al reiniciar el PC ya tendrá acceso a sus programas. El paso siguiente es eliminar el malware y reparar los ejecutables el PC. Hay muchos "cleaners" que ayudan a erradicarlo, tales como Kaspersky Virus Removal Tool, Norton Power Eraser, etc., sin embargo nosotros recomendamos AVG Remover Neshta, ya que es una herramienta diseñada específicamente para eliminar este malware (Debe descargarla y correrla con privilegios de administrador).

| avg_remover_neshta |

Este cleaner escaneará sus discos en busca de los archivos/programas infectados con cualquier variante de Neshta y luego pedirá reiniciar su PC para terminar la limpieza, por lo que es un proceso lento y dispendioso.

También se recomienda que elimine todos los puntos de restauración (cree uno nuevo después de la limpieza), así como las carpetas temporales.

| Se recomienda eliminar los puntos de restauración anteriores |

Post a Comment